Les cyberattaques interviennent dans un environnement où les innovations numériques avec Internet, le cloud ou encore les ordinateurs personnels ne font qu’accroitre le risque de cyberattaque aussi bien pour les entreprises que pour les particuliers. Aujourd’hui, selon les chiffres de l’ONU, une cyberattaque à lieu toutes les 39 secondes. Elles sont divisées en deux groupes : celle par l’ingénierie sociale et celle par logiciel.

L’ingénierie sociale

La première, dite par ingénierie sociale, vient directement de l’exploitation des faiblesses humaines, avec pour objectif d’infiltrer des systèmes sécurisés. La plupart du temps, cette technique s’appuie sur des failles humaines et non techniques.

L’attaque la plus répandue est le Phishing ou hameçonnage. Cette attaque consiste en un particulier qui décide d’ouvrir par inadvertance un courriel ou de télécharger une pièce jointe qui contient un script malveillant s’exécutant sans autorisation et suffisant à compromettre un foyer ou une entreprise.

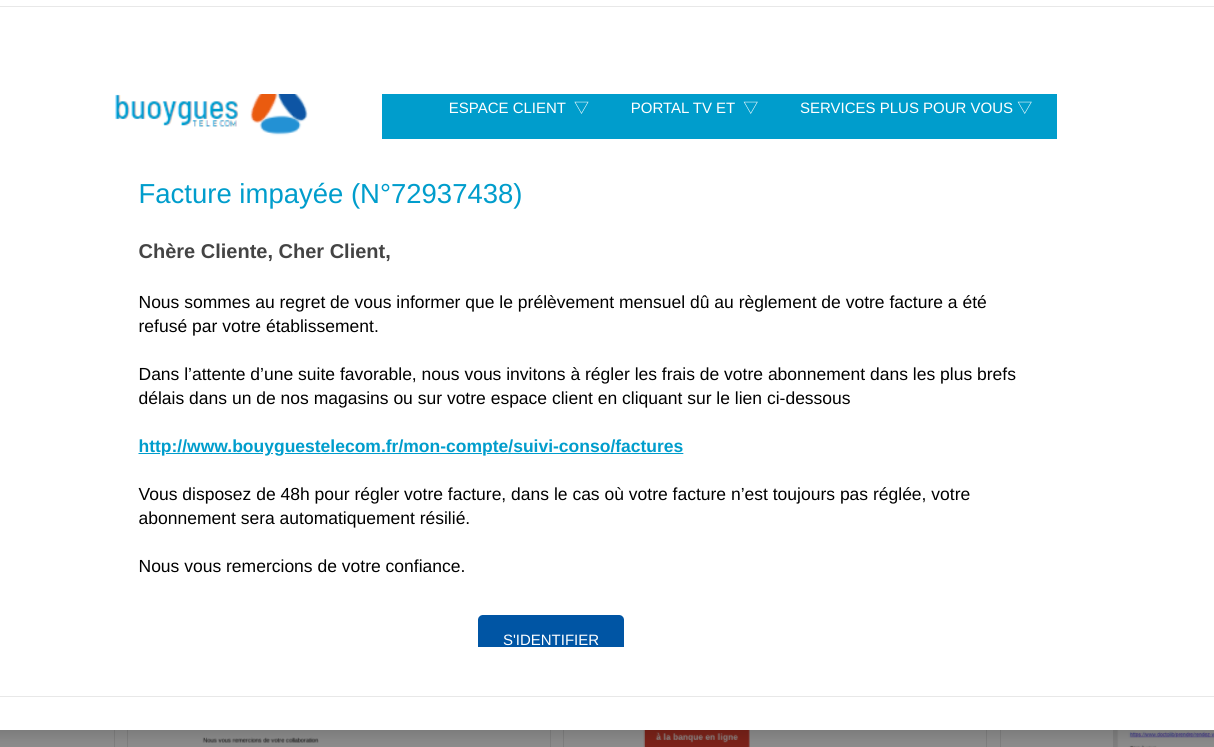

En 2020, cette attaque représentait 73% des cyberattaques dans les entreprises selon le CESIN. Nous pouvons voir sur la droite un exemple de courriel frauduleux. Celui-ci est parfaitement écrit et pourrait être un courriel envoyé par Bouygues Télécom. Cependant, dans les détails, on peut identifier plusieurs erreurs, comme dans le nom en haut à droite, l’adresse électronique de l’expéditeur ou le lien qui n’est pas https.

(Source : universfreebox)

Cette attaque s’adresse souvent aux gens qui ne sont pas attentifs et traitent très rapidement ce genre de mail sans faire attention aux détails, ou alors aux personnes âgées qui ne sont pas habituées à y prendre garde.

Il existe une variante du phishing qui consiste à faire une préparation minutieuse pour rendre le courriel plus crédible et donc difficilement identifiable comme frauduleux dans le but d’augmenter les chances de tromper le destinataire, c’est le Spear-phishing.

On peut également trouver l’usurpation de compte qui consiste à obtenir les identifiants d’un individu par différents moyens comme ceux cités précédemment dans le but de prendre le contrôle du système pour l’utiliser à des fins généralement peu recommandables.

Cette attaque est cousine de celle du piratage de compte impliquant d’obtenir un mot de passe par force brute. Les pirates recherchent généralement des identifiants de messageries, bancaires ou simplement d’un système pour obtenir des autorisations administrateurs.

Dernièrement, la fraude au « Président » est de plus en plus répandue, consiste à obtenir des virements bancaires en se faisant passer pour le dirigeant d’une entreprise. Cette attaque implique notamment un courriel dans un contexte d’urgence et de confidentialité. Un exemple connu en France est celui de l’entreprise Ploudaniel, un assistant a reçu un mail avec des instructions qui lui demandait 65.000€ en s’exécutant immédiatement sous peine de sanctions sans respecter les procédures de l’entreprise. Cette technique d’attaque représentait 38% des cyberattaques en 2022 appuyant encore une fois sur la notion d’urgence pour l’individu.

Les attaques par logiciels malveillants

Le deuxième grand groupe de cyberattaque sont les attaques par logiciels, ils exploitent généralement des failles zero-day ou encore une fois des défaillances humaines comme le téléchargement d’applications peu recommandables, des pièces jointes infectées ou aller sur des sites internet non sécurisés. Ces logiciels sont divisés en plusieurs types qui peuvent remplir aussi bien un objectif précis ou une multitude d’entre eux.

Premièrement, on trouve l’attaque la plus populaire, celle du rançongiciel ou ransomware.

Elle est à l’origine une erreur humaine qui passe par un courriel avec une pièce jointe contenant le logiciel. Si celle-ci est téléchargée, elle peut alors fonctionner en totale autonomie et verrouille tous les fichiers de l’ordinateur. Ce logiciel va alors demander une clé qui n’est généralement obtenable que par une rançon versée en Bitcoin au pirate pour permettre de débloquer l’ordinateur. De plus, pour faire monter la pression des individus et les faire agir dans la panique, le logiciel indique un compte à rebours qui, arrivé à son terme, engendre la suppression définitive des fichiers.

(Source : Altospam)

Une autre attaque, très ancienne cette fois-ci, qui tire son origine de la Grèce antique est celle du « Cheval de Troie ». Elle consiste en la désactivation des sécurités d’un système par un logiciel caché généralement dans un programme d’apparence inoffensive souvent installé par l’utilisateur lui-même. Le logiciel va prendre le contrôle des outils de sécurité sur l’ordinateur et peut empêcher l’exécution de nouveaux programmes en les ajoutant sur la liste noire du système. Il permet au pirate une multitude de choses : de prendre le contrôle de l’ordinateur, de voler des fichiers, d’obtenir des identifiants ou de mettre sur écoute les conversations de la cible. Un exemple connu, c’est un cheval de Troie nommé Emotet qui cible principalement les collectivités comme celle d’Orléans dans des courriels frauduleux.

Comme nous avons pu le voir, les logiciels malveillants utilisent dans la plupart des cas les failles humaines pour entrer dans des systèmes sécurisés et causer des dommages afin d’atteindre leurs objectifs.

Sources :

https://www.trellix.com/security-awareness/ransomware/what-is-ransomware/

https://www.terranovasecurity.com/fr/solutions/essai-hameconnage/quest-ce-que-l-ingenierie-sociale

https://www.redhat.com/fr/topics/security/what-is-malware

https://www.economie.gouv.fr/entreprises/hameconnage-spearphishing

https://www.usine-digitale.fr/article/73-des-rssi-manquent-de-ressources-pour-gerer-les-cyber-risques-lies-a-leurs-fournisseurs.N2223756

https://cesin.fr/document.php?d=63fd3a5f0cffe

Juriste en droit de l’économie numérique, spécialisé en droit de l’Union européenne et en fiscalité des entreprises. J’ai des compétences en gestion de personnel, planification stratégique, gestion des ressources humaines et optimisation des processus logistiques. Grâce à mon expertise polyvalente, je navigue efficacement dans des environnements complexes pour fournir des solutions juridiques et opérationnelles adaptées aux besoins des organisations modernes.